Browse: Page 24

By europolice on 25. Februar 2012

Sie werden in Kriegen eingesetzt – doch Drohnen sind mittlerweile auch ein Allerweltsspielzeug. Computertechnik macht die fliegenden Späher leicht bedienbar, aber nicht immer bezahlbar. Welche Flugautomaten sind erschwinglich? Und wie lässt man sie aufsteigen?

Drohnen patrouillieren nicht mehr nur über Krisengebieten, man wird sie künftig auch immer häufiger in und über deutschen Städten sehen. Der Bundestag hat einen Entwurf zur Änderung des deutschen Luftverkehrsgesetzes durchgewunken, der den Robo-Fliegern dieselben Rechte zugesteht wie bemannten Flugzeugen. Hobby-Drohnen allerdings betrifft die Änderung in der Regel nicht. Zumindest dann nicht, wenn sie „ausschließlich zum Zweck des Sports oder der Freizeitgestaltung betrieben werden“, wie es die Bundesregierung in einer Antwort auf eine kleine Anfrage der Linken formuliert hat.

Anders sieht es aus, wenn Drohnen kommerziell eingesetzt oder von Behörden verwendet werden. Bei der Polizei etwa sind sie beliebt, weil sie erheblich billiger als Helikopter sind, aber für ähnliche Einsatzszenarien taugen. (weiter auf spiegel.de)

Posted in Drohnen

By europolice on 25. Februar 2012

Reginald Johnson

Reginald Johnson

Friday is the closing day of another successful Esri Federal GIS Conference here in the District of Columbia. The conference has always managed to bring together government executives, GIS professionals and managers, along with representatives of nongovernmental entities, but some might not thing about geographic information systems being used to fight crime.

In Lorain, Ohio, i2’s Analyst’s Notebook was used by law enforcement officers to catch a suspected burglar who had hit numerous businesses on the city’s west side of town. i2, an intelligence analytics for crime and fraud prevention company, was acquired by IBM to accelerate its (IBM’s) business analytics initiatives and help clients address crime, fraud and security threats.

Last year Lorain Police Department Lt. Mark Carpentiere said, „It can try and predict when the next crime may occur, where it may occur, and even specific times, and that’s what happened…“ (more on examiner.com)

Posted in English, European Police, Software/ IT

By europolice on 23. Februar 2012

Police Departments nationwide have been using data and statistics to drive policing since the 90s in an approach founded by the NYPD named CompStat was credited with dramatic reductions in crime and increases in efficiency. CompStat, a process and philosophy rather than a single technology or software, uses databases and GIS to record and track criminal and police activity and identify areas that are lagging or need more attention. While it provides much more information than “primal policing”, CompStat has advanced little beyond simple spreadsheets and mapping software. Inspired by recent innovations in Big Data and Apache Hadoop and businesses like Walmart or Amazon using analytics to determine future demand, departments across the country and worldwide are looking to take this approach to the next level and go from tracking crime to predicting it.

Police Departments nationwide have been using data and statistics to drive policing since the 90s in an approach founded by the NYPD named CompStat was credited with dramatic reductions in crime and increases in efficiency. CompStat, a process and philosophy rather than a single technology or software, uses databases and GIS to record and track criminal and police activity and identify areas that are lagging or need more attention. While it provides much more information than “primal policing”, CompStat has advanced little beyond simple spreadsheets and mapping software. Inspired by recent innovations in Big Data and Apache Hadoop and businesses like Walmart or Amazon using analytics to determine future demand, departments across the country and worldwide are looking to take this approach to the next level and go from tracking crime to predicting it.

The first department to adopt this strategy was Santa Cruz through their city-wide 6 month Predictive Policing Experiment, named one to Time Magazine’s 50 best innovations of 2011. (more on smartdatacollective.com)

Posted in English, European Police, Software/ IT

By europolice on 23. Februar 2012

I have a new paper appearing at IEEE S&P with Hristo Paskov, Neil Gong, John Bethencourt, Emil Stefanov, Richard Shin and Dawn Song on Internet-scale authorship identification based on stylometry, i.e., analysis of writing style. Stylometric identification exploits the fact that we all have a ‘fingerprint’ based on our stylistic choices and idiosyncrasies with the written word. To quote from my previous post speculating on the possibility of Internet-scale authorship identification:

I have a new paper appearing at IEEE S&P with Hristo Paskov, Neil Gong, John Bethencourt, Emil Stefanov, Richard Shin and Dawn Song on Internet-scale authorship identification based on stylometry, i.e., analysis of writing style. Stylometric identification exploits the fact that we all have a ‘fingerprint’ based on our stylistic choices and idiosyncrasies with the written word. To quote from my previous post speculating on the possibility of Internet-scale authorship identification:

Consider two words that are nearly interchangeable, say ‘since’ and ‘because’. Different people use the two words in a differing proportion. By comparing the relative frequency of the two words, you get a little bit of information about a person, typically under 1 bit. But by putting together enough of these ‘markers’, you can construct a profile.

The basic idea that people have distinctive writing styles is very well-known and well-understood, and there is an extremely long line of research on this topic. (more on 33bits.org)

Posted in English, Software/ IT

By europolice on 22. Februar 2012

Matthias Monroy

Matthias Monroy

Der Markt für „unbemannte Luftfahrtsysteme“ boomt auch bei der Bundeswehr. Doch mindestens 17 Drohnen unterschiedlicher Gewichtsklassen sind bereits abgestürzt

Die Bundeswehr operiert bereits mit über 330 Drohnen verschiedener Größen. Dies geht aus der Antwort des Bundesverkehrsministeriums auf eine Kleine Anfrage hervor. Etwa 70 Drohnen sind demnach im Krieg in Afghanistan eingesetzt. Militärs proklamieren hierzu eine „neue Ära in der Aufklärung“. Während Italien, Frankreich und Großbritannien auf Kampfdrohnen setzen, will Deutschland eigene Langstreckendrohnen mit Spionageausrüstung auf Sizilien stationieren.

Deutsche Militärs verfügen gegenwärtig über mehr als 330 Drohnen in verschiedenen Gewichtsklassen. Die meisten der „unbemannten Luftfahrtsysteme“ (UAS) haben eine Reichweite von maximal 100 Kilometern. Zu ihnen gehören etwa 37 „KZO“ („Kleinfluggeräte Zielortung“) oder 51 „LUNA“ („Luftgestützte unbemannte Nahaufklärungsausstattung“). Für den Nahbereich betreiben Soldaten 115 Systeme „ALADIN“ („Abbildende luftgestützte Aufklärungsdrohne im Nächstbereich“) und 128 „MIKADO“ („Mikroaufklärungsdrohne im Ortsbereich“). Für die mittlere Flughöhe, aber große Reichweite, betreiben deutsche Militärs vorübergehend drei israelische „Heron“-Drohnen.

Jetzt wird das Repertoire durch Langstreckendrohnen ergänzt. (weiter auf heise.de)

Posted in Drohnen, European Police, Militaer

By europolice on 21. Februar 2012

Kein Skype, keine Islamkritik, kein Porno – wer keine speziellen Interessen verfolgt, surft im omanischen Internet relativ ungestört. Denn statt auf rigorose Zensur wie im Iran zu setzen, betreibt der arabische Staat die flächendeckende Überwachung sämtlicher Internetaktivitäten im Land.

Kein Skype, keine Islamkritik, kein Porno – wer keine speziellen Interessen verfolgt, surft im omanischen Internet relativ ungestört. Denn statt auf rigorose Zensur wie im Iran zu setzen, betreibt der arabische Staat die flächendeckende Überwachung sämtlicher Internetaktivitäten im Land.

„Search it all” schreit es in Google-typischer Farbgebung und Schrift von den Plakatwänden in Omans Hauptstadt Muskat. Der teilstaatliche Internet-Provider Omantel bewirbt so „unlimitiertes Wissen” per Breitbandanschluss und will 20 Rial (ca. 50 Euro) pro Monat dafür. „Das kann sich jeder leisten, der Internet will und einen Computer hat”, meint ein Taxifahrer. Kundschaft hat Omantel längst angelockt, laut Internet World Stats sind 57 Prozent der Bevölkerung online – ein Anteil, der sich mit jenen anderer ölreichen Staaten auf der arabischen Halbinsel wie den Vereinigten Arabischen Emiraten (V.A.E.) oder Kuwait messen kann. Der Gang in die versteckten Internet-Cafés mit ihren staubigen Surf-Kojen, ratternden Ventilatoren und klapprigen Tastaturen ist für die meisten Bewohner des Landes nicht mehr notwendig. (weiter auf futurezone.at)

Posted in European Police, Kommunikation, Remote Forensic, Secret Service, Software/ IT

By europolice on 21. Februar 2012

This is the second part in an EFF series. Part I, on UK-based FinFisher and France-based Amesys, can be read here

This is the second part in an EFF series. Part I, on UK-based FinFisher and France-based Amesys, can be read here

On Sunday, CNN reported that dozens of activists in Syria have had their computers infected with malware that allows supporters of dictator Bashar al-Assad to spy on their every move. The virus, according to CNN, “passes information it robs from computers to a server at a government-owned telecommunications company.” Meanwhile in Iran, the government has cut off most encrypted web traffic flowing through the country, meaning ordinary Iranians have lost the ability to safely use many popular communications tools like Gmail, Twitter, and Facebook.

Unfortunately, these stories are just the latest examples of authoritarian governments stifling Internet freedom, as many governments in the Middle East have a long history of using technology to censor, track, and arrest dissidents. Critically, though, these governments would not have these capabilities without the help of American and E.U. companies that sell this state-of-the-art spying equipment. Two of the worst purveyors of this technology, Trovicor and Area SpA, are profiled here: (more on eff.org)

Posted in English, European Police, Kommunikation, Software/ IT

By europolice on 20. Februar 2012

Posted in Border Control, Was tun?

By europolice on 20. Februar 2012

Britain is planning a massive Olympics security exercise this week centering on a mock emergency on the London subway system — a test that evokes uncomfortable reminders of the deadliest attack on the city since World War II.

Britain is planning a massive Olympics security exercise this week centering on a mock emergency on the London subway system — a test that evokes uncomfortable reminders of the deadliest attack on the city since World War II.

The security test announced Monday envisions that an emergency takes place on the busiest days of the 2012 London Olympics. Authorities declined to reveal the exact scenario that emergency services will be addressing, since dealing with a surprise is part of the test.

„It is testing communications right from the very bottom from the constable or fire officer who is responding right the way up to Cobra, (the government’s emergency committee),“ assistant commissioner Chris Allison, the national Olympic security coordinator, told reporters at Scotland Yard. (more on espn.go.com)

Posted in English, European Police, Militaer, Policing Major Events

By europolice on 20. Februar 2012

Obama setzt auf Überwachungsflüge mit Drohnen

Obama setzt auf Überwachungsflüge mit Drohnen

Der Präsident will den US-Luftraum für ferngesteuerte Kleinflugzeuge öffnen, damit die Polizei und auch Private das Geschehen am Boden vermehrt aus der Luft beobachten können. Kritiker befürchten eine weitere Auflösung der Privatsphäre.

Neu entwickelte Kleindrohnen sehen kurios aus. Es sind Helikopterchen mit Spinnenarmen, mit vier oder sechs Rotoren. Nach Angaben von Fachleuten hängen sie stabil in der Luft und sind auch präzise zu manövrieren. Sie können über das offene Land fliegen, aber auch etwa um den Swimmingpool herum oder zum Balkon im dritten Stock. Und natürlich können sie mit ihrer Videokamera durchs Fenster schauen.

Kleindrohnen werden in den USA bereits von Privaten eingesetzt, allerdings eher selten. Berichtet wird von einem Farmer, der seine Äcker mit einer fliegenden Wärmekamera überwacht, um marodierende Wildschweine aufzuspüren. Und ein Grundstückmakler fotografierte zum Verkauf stehende Villen in Malibu aus der Luft, um eventuelle Kunden zu entzücken; das wurde ihm von der Polizei in Los Angeles untersagt. (weiter auf nzz.ch)

Posted in Drohnen, European Police

By europolice on 20. Februar 2012

Details of every phone call and text message, email traffic and websites visited online are to be stored in a series of vast databases under new Government anti-terror plans.

Details of every phone call and text message, email traffic and websites visited online are to be stored in a series of vast databases under new Government anti-terror plans.

By David Barrett

Landline and mobile phone companies and broadband providers will be ordered to store the data for a year and make it available to the security services under the scheme.

The databases would not record the contents of calls, texts or emails but the numbers or email addresses of who they are sent and received by.

For the first time, the security services will have widespread access to information about who has been communicating with each other on social networking sites such as Facebook.

Direct messages between subscribers to websites such as Twitter would also be stored, as well as communications between players in online video games.

The Home Office is understood to have begun negotiations with internet companies in the last two months over the plan, which could be officially announced as early as May. (more on telegraph.co.uk)

Posted in English, European Police, Kommunikation

By europolice on 20. Februar 2012

Posted in Was tun?

By europolice on 17. Februar 2012

New declaration agreed at the UK-France Summit.

New declaration agreed at the UK-France Summit.

UK-France declaration

1. At the Lancaster House Summit, we took the historic decision to raise our defence and security cooperation to unprecedented levels. We took this decision because we are natural partners in security and defence and our countries share values, global interests and responsibilities. We signed two treaties, one on our security and defence cooperation, the other on joint defence nuclear facilities. Since then, those agreements have been ratified by our Parliaments. They now constitute the foundation of a wide range of ambitious cooperation programmes that are essential to our present and future defence and security interests.

2. We have expanded our cooperation in every major field: capabilities, industry, operations, and intelligence. As a result, we are stronger today to defend our strategic interests, to carry out our responsibilities as permanent members of the UN Security Council and leaders in the EU and NATO. Continue reading „UK-France declaration on security and defence“

Posted in Drohnen, English, European Police, Forschung, Militaer, Policing Major Events

By europolice on 17. Februar 2012

Anhand der von uns eingesehenen schriftlichen Aufzeichnungen der Gespräche fanden sich u.a. folgende Zusammenfassungen zu Gesprächen zwischen dem Beschuldigten und seiner Freundin in Südamerika:

Anhand der von uns eingesehenen schriftlichen Aufzeichnungen der Gespräche fanden sich u.a. folgende Zusammenfassungen zu Gesprächen zwischen dem Beschuldigten und seiner Freundin in Südamerika:

- „kurzes erotisches Gespräch…“, 20.11.09, 14:31:54

- „Gespräch übers Wetter und initime Angelegenheiten“, 20.11.2009, 15:43:24

- „..Liebesbeteuerungen…“, 4.12.2009, 15:46:31; weiterer Wortlaut:

- „…Danach Sexgespräch (Anm. Übers. Ab 15:52:20 bis 16:01:00 finden offensichtlich Selbstbefriedigungshandlungen statt)…“,

- „…weiter privat über Liebe…“

Continue reading „Datenschützer Peter Schaar zum Staatstrojaner“

Posted in BKA

By europolice on 17. Februar 2012

Philip Dorling

Philip Dorling

LAW enforcement and government departments are accessing vast quantities of phone and internet usage data without warrants, prompting warnings from the Greens of a growing “surveillance state“ and calls by privacy groups for tighter controls.

Figures released by the federal Attorney-General’s Department show that federal and state government agencies accessed telecommunications data and internet logs more than 250,000 times during criminal and revenue investigations in 2010-11.

The Greens senator Scott Ludlam highlighted the statistics while calling for tighter controls on access to mobile device location information. Continue reading „Australia: Police spy on web, phone usage with no warrants“

Posted in English, European Police, Kommunikation, Software/ IT

By europolice on 17. Februar 2012

Mehrere parlamentarische Initiativen im Bundestag und bei der EU-Kommission bringen Licht ins Dunkel digitaler Schnüffelwerkzeuge

Mehrere parlamentarische Initiativen im Bundestag und bei der EU-Kommission bringen Licht ins Dunkel digitaler Schnüffelwerkzeuge

Das Bundeskriminalamt (BKA) hat letztes Jahr fast 400.000 Euro für Telekommunikationsüberwachung (TKÜ) ausgegeben. Damit hat sich der entsprechende Etat der Behörde innerhalb von drei Jahren verdoppelt. Dies geht aus der Antwort der Bundesregierung auf eine Kleine Anfrage der Linksfraktion hervor. Die Abgeordneten hatten sich nach computergestützter Kriminaltechnik bei Polizeibehörden des Bundes erkundigt.

Zu Zahlen hinsichtlich anderer zur Telekommunikationsüberwachung berechtigter Stellen werden keine Angaben gemacht. Hierzu gehören als Polizeibehörden gemäß der Strafprozessordnung neben dem Bundeskriminalamt und der Bundespolizei auch der Zollfahndungsdienst (ZFD), der wiederum aus dem Zollkriminalamt (ZKA), den Zollfahndungsämtern und den Hauptzollämtern besteht. Zudem nehmen auch Geheimdienste sogenannte „Beschränkungsmaßnahmen“ vor: Das Bundesamt für Verfassungsschutz (BfV), der Militärische Abschrimdienst (MAD) und der Bundesnachrichtendienst (BND). Hinzu kommen Landespolizeibehörden und Verfassungsschutzbehörden der Länder.

Laut der Bundesregierung betreibt jede zur Überwachung der Telekommunikation berechtigte Stelle entsprechende technische Einrichtungen, um die von den Telekommunikationsanbietern gelieferten Datensätze zu empfangen. (weiter auf heise.de)

Posted in BKA, Datenbanken, European Police, Europol, Kommunikation, Secret Service, Software/ IT

By europolice on 16. Februar 2012

Matthias Monroy

Matthias Monroy

Neue EU-Grenzschutzsysteme setzten auf milliardenschwere, hochgerüstete Technik. Aber auch „nachrichtendienstliche Mittel“ kommen bei der Vorfeldaufklärung zum Einsatz

Dänemark will die rigide Migrationspolitik der Europäischen Union weiter vorantreiben. Die Regierung in Kopenhagen hat gegenwärtig den EU-Vorsitz inne und mehrere entsprechende Schwerpunkte im Präsidentschaftsprogramm gesetzt. Neben der Änderung des Schengener Grenzkodex wird die Umsetzung des „elektronischen Ein- und Ausreisesystems“ sowie das „Programm für privilegierte Vielreisende“ betrieben. Über das mehrere hundert Millionen Euro teure Grenzsicherungssystem EUROSUR freut sich vor allem die Rüstungsindustrie.

Noch im Frühjahr will die dänische Regierung mit fast allen Mitgliedsstaaten eine großangelegte Polizeimission starten, um unerwünschte Migranten aufzuspüren. Diese „Gemeinsame Polizeioperation“ („Joint Police Operation“ JPO) mit mehreren Tausend Polizisten firmiert unter dem Namen BALDER und soll vom 16. bis 22. April abgehalten werden.

BALDER knüpft an den früheren mehrtägigen Kontrollen HERMES, MITRAS und DEMETER an (Ende der Freizügigkeit im Schengen-Raum). Unter der ungarischen Ratspräsidentschaft im ersten Halbjahr 2011 haben an MITRAS („Migration, Traffic and Security“) 22 EU-Mitgliedsstaaten teilgenommen. Eingebunden waren größtenteils Polizisten im Regeldienst; also jene, die ohnehin auf Autobahnen, Bahnhöfen oder Flughäfen zur Migrationsabwehr eingesetzt sind. Aber es kommen auch eigens für die Operation eingesetzte Kräfte zum Einsatz. Der konkrete Einsatzplan für BALDER soll wie üblich geheim bleiben. (weiter auf heise.de)

Posted in Border Control, Datenbanken, Drohnen, European Police, Europol, Software/ IT, Space

By europolice on 15. Februar 2012

Von Peter Nowak

Von Peter Nowak

Jahrelang wurde der linke Schriftsteller Raul Zelik vom Verfassungsschutz observiert

Raul Zelik fordert von den deutschen Behörden Aufklärung über die Gründe für seine Überwachung. Wie er aus seinen Akten erfuhr, warnten deutsche Behörden sogar die berüchtigte kolumbianische Geheimpolizei vor der Einreise »mutmaßlicher Terrorunterstützer« und brachten damit Zelik sowie eine gesamte deutsche Reisegruppe in Gefahr.

»Der gefrorene Mann« lautet der Titel eines Romans, den Raul Zelik übersetzt hat. Der baskische Autor Joseba Sarrionandia lässt darin gesuchte Aktivisten der baskischen Untergrundbewegung ETA zu Wort kommen. In Zeliks eigenem Roman »Der bewaffnete Freund« kutschiert die Hauptperson sogar einen ETA-Vorsitzenden im Kofferraum versteckt durch Spanien. Jetzt fragt sich Zelik, ob der deutsche Verfassungsschutz zu viele solcher Romane gelesen und für bare Münze genommen hat. (weiter auf neues-deutschland.de)

Posted in Border Control, European Police

By europolice on 15. Februar 2012

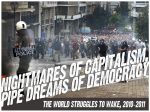

Während in Bahrain wieder für Demokratie demonstriert wird, werden in Dubai die Spezialeinheiten der Gewaltregimes rundum von europäischen Firmen mit Überwachungstechnik aufgerüstet und trainiert.

Während in Bahrain wieder für Demokratie demonstriert wird, werden in Dubai die Spezialeinheiten der Gewaltregimes rundum von europäischen Firmen mit Überwachungstechnik aufgerüstet und trainiert.

Am 14. Februar 2011 waren die ersten Truppenkontingente aus Saudi-Arabien in Bahrain eingetroffen, die das Ihre dazu beitragen sollten, die Proteste gegen das absolutistisch regierende Herrscherhaus al Sabah gewaltsam niederzuschlagen. Am 15. kamen dann erst Tränengas und Blendgranaten zum Einsatz, dann wurde mit scharfer Munition auf unbewaffnete Demonstranten geschossen und der besetzte Perlenplatz in der Hauptstadt Manama geräumt.

Ein Jahr nach dem blutigen Valentinstag auf dem Perlenplatz haben Anonymous-Aktivisten die Websites des Herrscherhauses und der Regierung angegriffen. Ebenso attackiert wurden amerikanische Erzeuger von Tränengasgranaten und Überwachungsequipment, die angeblich in Bahrain zum Einsatz kommen. (weiter auf fm4.orf.at)

Posted in European Police

By europolice on 15. Februar 2012

In Berlin tagt der 15. Europäische Polizeikongress

In Berlin tagt der 15. Europäische Polizeikongress

Von René Heilig

Am Dienstag und Mittwoch lädt in Berlin der 15. Europäische Polizeikongress, organisiert vom »Behörden Spiegel«, ein. Es geht um die Abwehr von Terror. Der rechtsextremistisch motivierte kommt nur am Rande vor, denn als man den Kongress vorbereitet hat, war der »Nationalsozialistische Untergrund« (NSU) außerhalb der Veranstalterfantasie.

»Wie viele Dinge es doch gibt, die ich nicht brauche!« So stöhnte der griechische Philosoph Sokrates. Und wäre der nicht schon 399 vor Christi Geburt gestorben, könnte man glauben, er hätte das nach einem Besuch des Europäischen Polizeikongresses gesagt. Es ist bereits der 15. Er findet im Berliner Congress Center am Alexanderplatz statt. Weiland hieß das Ding Kongresshalle.

Das Tagungsgebäude ist umstellt von viel Berliner Polizei. Schließlich lauert der Terror überall. So wie das Geschäft mit dem Terror. (weiter auf neues-deutschland.de)

Posted in Europäischer "Polizeikongress"